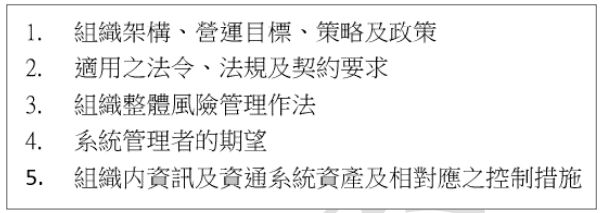

25. 請參閱附圖作答。一組織的系統開發單位進行資安風險評鑑前,將釐清所有資通系統與組織業務二者間的關聯性,以作為資安風險管理之範疇與邊界。在定義範疇與邊界時,應考量之因素 包含附圖中的哪些事項較為適切?

(A) 2、3

(B) 2、4、5

(C) 1、2、3、5

(D) 1、3、4、5

統計: A(1), B(6), C(156), D(9), E(0) #3537011

詳解 (共 2 筆)

這道題目考的是**資安風險評鑑(Risk Assessment)在定義「範疇與邊界(Scope and Boundaries)」**時,應該考量哪些關鍵因素。這通常對應到 ISO 27001 或 NIST SP 800-30/37 等標準中對於「組織全景(Context of the Organization)」的建立階段。

我們逐一分析列表中的項目是否適切:

-

組織架構、營運目標、策略及政策:

-

適切 (必要)。風險評鑑的範圍必須與公司的商業目標一致。了解組織架構有助於界定評鑑的實體與邏輯邊界;了解營運目標則確保風險管理能支持業務發展(Business Alignment)。這是 ISO 27001 第 4.1 條「了解組織及其全景」的核心。

-

-

適用之法令、法規及契約要求:

-

適切 (必要)。法規遵循(Compliance)是界定範圍的重要依據。例如,若涉及個資,個資保護法適用的系統就必須納入範圍;若有客戶合約要求(如 ISO 27001 驗證),合約涉及的業務流程也必須在範圍內。這是 ISO 27001 第 4.2 條「了解利害相關團體之需求與期望」的重點。

-

-

組織整體風險管理作法:

-

適切。資訊安全風險管理不應獨立存在,應與組織整體的企業風險管理(Enterprise Risk Management, ERM)框架整合。定義範圍時,需考量組織既有的風險胃納(Risk Appetite)與管理方法。

-

-

系統管理者的期望:

-

不適切。雖然系統管理員是重要的作業人員,但在定義「治理層級」的風險評鑑範圍時,主要考量的是業務需求、法規要求與高階管理階層/利害關係人(客戶、股東)的期望。單一技術角色(系統管理員)的個人期望通常不具備決定評鑑邊界的戰略高度,且容易流於主觀或技術偏好,而非客觀的業務邊界。

-

-

組織內資訊及資通系統資產及相對應之控制措施:

-

適切。要劃定界線,必須清楚知道「界線內有什麼」。盤點資訊資產(硬體、軟體、資料)及其現有的控制措施,是確認物理與邏輯邊界的最基礎工作。

-

綜合分析:

-

我們需要包含 1、2、3、5。

-

我們需要排除 4。

選項檢視:

-

(A) 2、3:缺少了最重要的業務目標 (1) 與資產 (5)。

-

(B) 2、4、5:包含了不恰當的 (4),且漏掉了核心的業務目標 (1)。

-

(C) 1、2、3、5:完全符合上述分析,涵蓋了組織全景、法規、風險策略與資產實體。

-

(D) 1、3、4、5:漏掉了絕對必要的法規要求 (2),且包含了不恰當的 (4)。

結論:

正確答案是 (C)。