45. 如附圖所示,在資安事件處理的偵測與分析階段中,下列哪一項行為最有助於快速辨識是否為資安事件?

(A) 立即關閉受影響系統以防止可能的擴散

(B) 對相關系統與網路設備進行日誌(Log)關聯分析,比對入侵指標(Indicators of Compromise, IOC)並確認事件是否成立

(C) 依內規直接向主管機關進行對外通報

(D) 優先套用廠商最新修補(Patch)以移除可能弱點

統計: A(30), B(334), C(11), D(10), E(0) #3671731

詳解 (共 1 筆)

這題的正確答案是 (B) 對相關系統與網路設備進行日誌(Log)關聯分析,比對入侵指標(Indicators of Compromise, IOC)並確認事件是否成立。

解析

這題考的是 資安事故處理生命週期(Incident Response Lifecycle) 中 「偵測與分析 (Detection and Analysis)」 階段的核心任務:確認(Verification/Triage)。

-

情境分析:

題目描述的是 SOC 收到了來自 IDS、EDR 和 SIEM 的 「告警 (Alerts)」。此時,這些僅僅是「徵兆」,尚未被證實為真正的「事故 (Incident)」。

-

為什麼 (B) 是最佳解答?

-

驗證真偽: 在採取任何激進動作之前,分析師的首要任務是排除「誤報 (False Positive)」。透過 SIEM 關聯分析(例如:IDS 看到掃描 + EDR 看到 PowerShell 執行 + 防火牆看到連線成功),並比對 IOC(如惡意 IP、檔案 Hash),才能從大量的 Log 中確認「真的有人打進來了」。

-

符合階段目標: 這一階段的目標是「偵測」並「分析」發生了什麼事,選項 (B) 正是分析的過程。

-

其他選項的錯誤原因

-

(A) 立即關閉受影響系統:

-

這是 「圍堵 (Containment)」 階段的手段。

-

風險: 在尚未確認事件真偽前直接關機,不僅會造成服務中斷(影響 Availability),更會破壞揮發性證據(如記憶體中的惡意程式、連線狀態),導致後續鑑識困難。這是標準的「膝反射式」錯誤處置。

-

-

(C) 直接向主管機關進行對外通報:

-

這是 「通報 (Notification)」 的程序。

-

順序錯誤: 通報的前提是「確認發生了符合通報標準的事故」。若未經確認就通報,可能會造成不必要的恐慌或狼來了效應。

-

-

(D) 優先套用廠商最新修補 (Patch):

-

這是 「根除 (Eradication)」 階段的手段。

-

風險: 在分析階段進行 Patch,會改變系統狀態,可能覆蓋掉駭客留下的痕跡(證據),且無法解決當下正在進行中的攻擊(例如駭客已經在系統內建立了後門,Patch 漏洞並不會踢出駭客)。

-

實務觀點:事件 (Event) vs. 事故 (Incident)

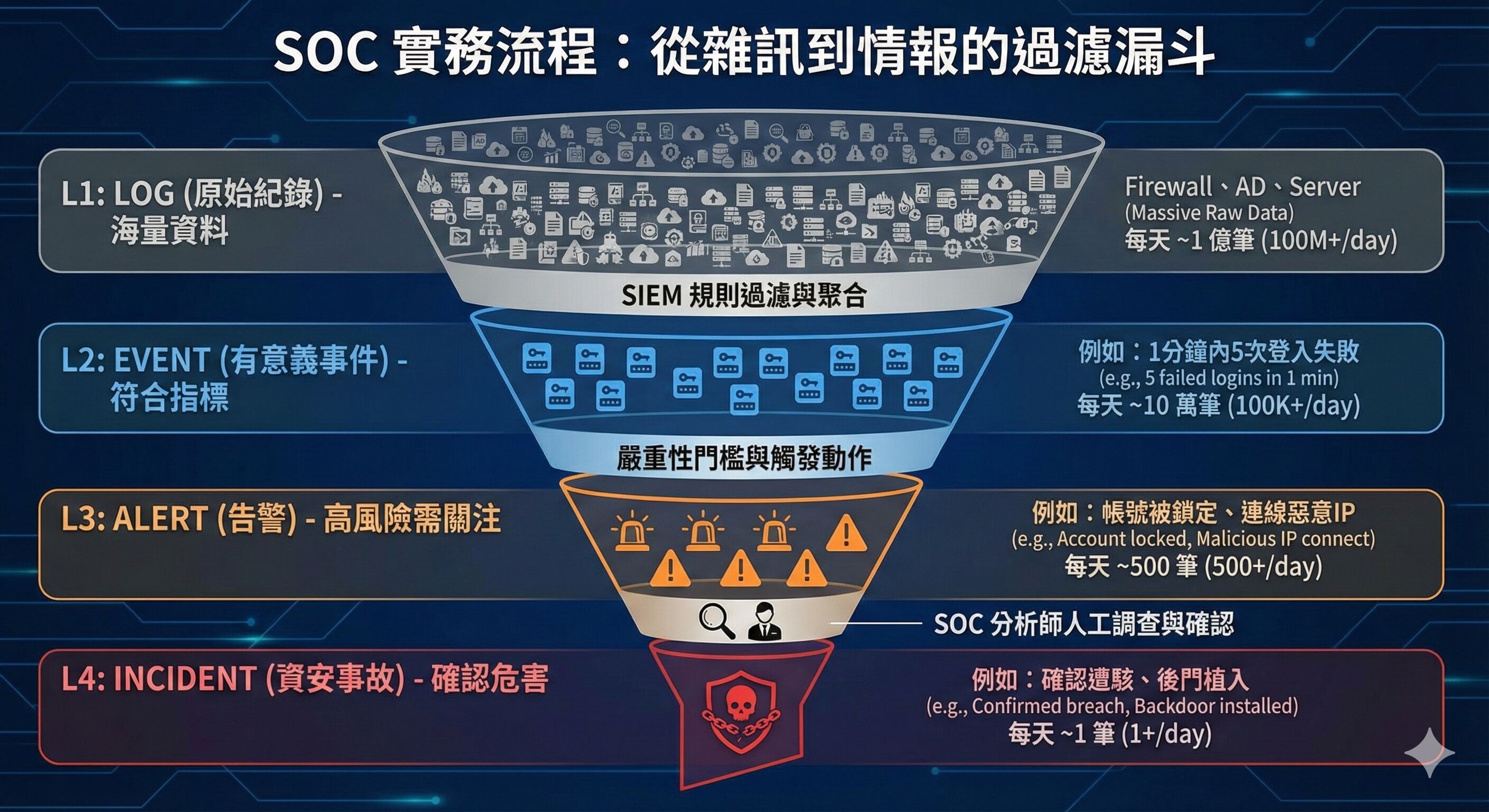

「資安監控漏斗(Security Monitoring Funnel)」模型。這個流程強調的是「資料的過濾與升級」,是 SOC 分析師每天面對的現實。

| 階段 | 英文 | 定義 | 實務案例 | 數量級 (假設) |

| L1 | LOG (紀錄) | 系統發生的任何可觀察現象的原始資料。 | 防火牆產生了一條允許連線的紀錄;AD 產生了一條使用者登入成功的紀錄。 | 每天 1 億筆 |

| L2 | Event (事件) | 人或系統定義的指標(通常是 LOG 的聚合或特定條件)。 | SIEM 設定規則:「同一 IP 在 1 分鐘內連續登入失敗 5 次」。這是一個 Event。 | 每天 10 萬筆 |

| L3 | Alert (告警) | Event 中定義標準為等級高,需要產生告警或觸發動作。 | 因上述失敗次數過高,AD 將該帳號鎖定,SIEM 寄發一封「高嚴重性告警信」給值班人員。 | 每天 500 筆 |

| L4 | Incident (事故) | 經過分析確認後,證實危害到資安政策的 Alert。 | 分析師介入調查該告警,發現該 IP 來自已知的惡意中繼站,且後續有成功透過漏洞安裝後門。確認遭駭。 | 每天 1 筆 (或更少) |