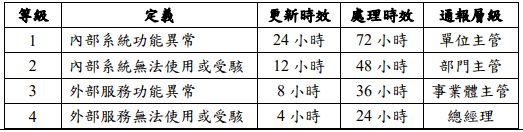

試卷測驗 - 109 年 - 109 中級資訊安全工程師能力鑑定:資訊安全規劃實務#90119-阿摩線上測驗

紫陽剛剛做了阿摩測驗,考了2分

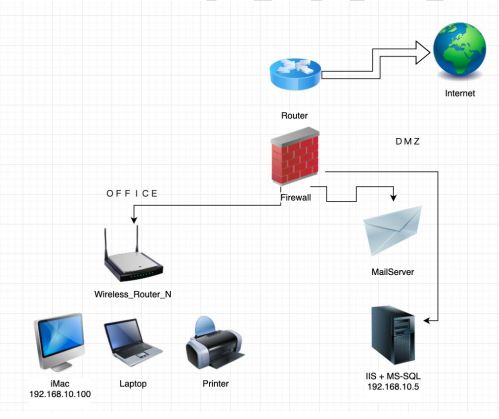

題組: 某公司的資安人員依據公司設備狀況規劃以下網路架構設計圖:

根據上列資訊,請回答下列問題:

根據上列資訊,請回答下列問題:

21. 題組背景描述如附圖。請問該網路架構設計中,存在下列哪些問題? (複選)

(A) OFFICE 與 DMZ 未區分網段

(B) 伺服器與資料庫放在同一台

(C) 自行架設郵件伺服器安全性不足

(D) 印表機應該使用無線分享以增加便利性

22. 題組背景描述如附圖。承上題,若要進行網路架構改善,可採取下列 何種強化措施?

(A) 伺服器與資料庫應該區分在不同網段

(B) 增加一個 MAIL Server 做備援

(C) 採取 HA 機制多一台印表機

(D) Mac 電腦應該要限制上網