試卷測驗 - 113 年 - 113-1 資訊安全工程師能力鑑定中級試題:資訊安全規劃實務#119307-阿摩線上測驗

傅佳彬(FEATHER)剛剛做了阿摩測驗,考了5分

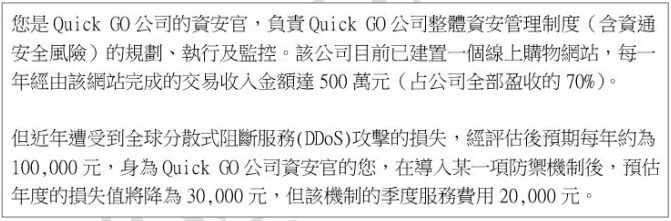

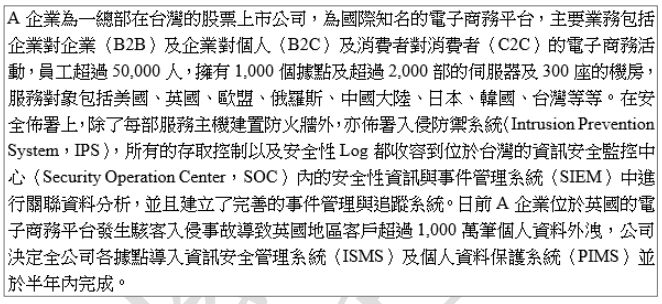

【題組 1】

【題組 2】

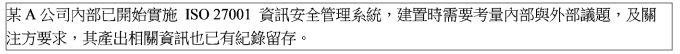

16. 情境如附圖所示,為了因應日益成長的網路業務,A 公司

決定擴大規模,將原本會計與財務作業由行政部獨立出來,進出貨

與客服作業由業務部獨立出來,資訊部由原本資訊管理作業增加資安業務,因此 A 公司的新組織架構如附圖所示。試問依據新的組織架構,下列哪些規劃措施較「不」符合資安管理要求?

(A) 依據部門屬性切分網段隔離

(B) 全組織人員之權限均為 admin

(C) 資訊部人員共用 Admin 帳號

(D) 財會部人員共用 User 3 帳號

【題組 3】

26. 如附圖所示,依據 ISO/CNS 31010 當資通安全主管決定利用「後果

/機率矩陣」模型完成以資通資產(Asset)為基礎的風險評鑑。附圖中的哪些項目比較能夠說明該方式可能會得到的結果?

(A) 1、2、3

(B) 2、3、6

(C) 3、4、5

(D) 1、4、5、6

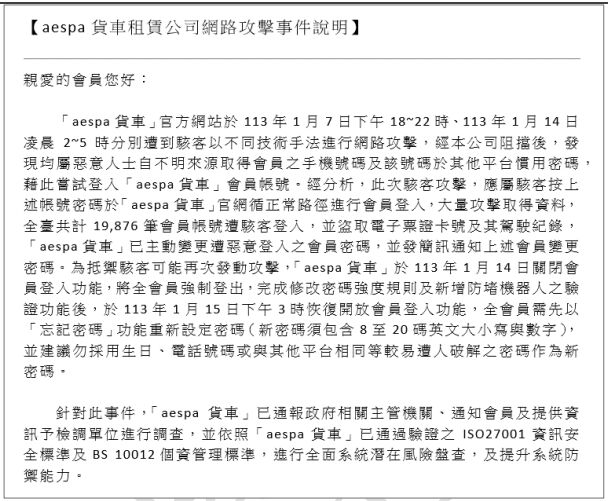

28. 如附圖所示,委外廠商的滲透測試人員在與客戶接洽之前,會在工作說明書(SOW)訂定附圖中的規定並由客戶完成審核。而根據 SOW

所呈現的資訊,下列哪些行為會較容易被視為該廠商人員具有「不道德」的風險行為?

(A) 使用合法軟體授權之滲透測試工具,進行安全查核和檢視

(B) 利用公鑰加密技術以確保檢測結果在檢測作業完成後,能妥適安全地交付 CISO

(C) 未能將發現的重要漏洞報告及討論,以滿足客戶的高階領導團隊的安全需求

(D) 使用客戶所屬 IP 位址,至地下駭客論壇或暗網查找技術文件或工具

【題組 4】

【題組 5】