複選題

36.承上題,你把該檔案移除之後,你發現系統中仍然有人在執行攻擊指令,你推測可能是紅隊人員在取得系統控制權之後,有執行一連串維持權限(Persistence)的動作。請問以下哪些是紅隊人員用來維持權限的技巧?(複選)

(A)使用知名的連線工具nc,輸入nc127.0.0.122這個指令就可以建立後門

(B)將SSH的登入金鑰寫入~/.ssh/known_hosts,以便可以使用SSH登入作業系統

(C)將反向連線指令寫入到~/.bashrc檔案中,導致使用者一登入就會觸發反向連線

(D)將指令寫入crontab,每小時定期執行反向連線程式

答案:登入後查看

統計: A(155), B(207), C(438), D(414), E(0) #3416762

統計: A(155), B(207), C(438), D(414), E(0) #3416762

詳解 (共 2 筆)

#6403695

2

0

#7323195

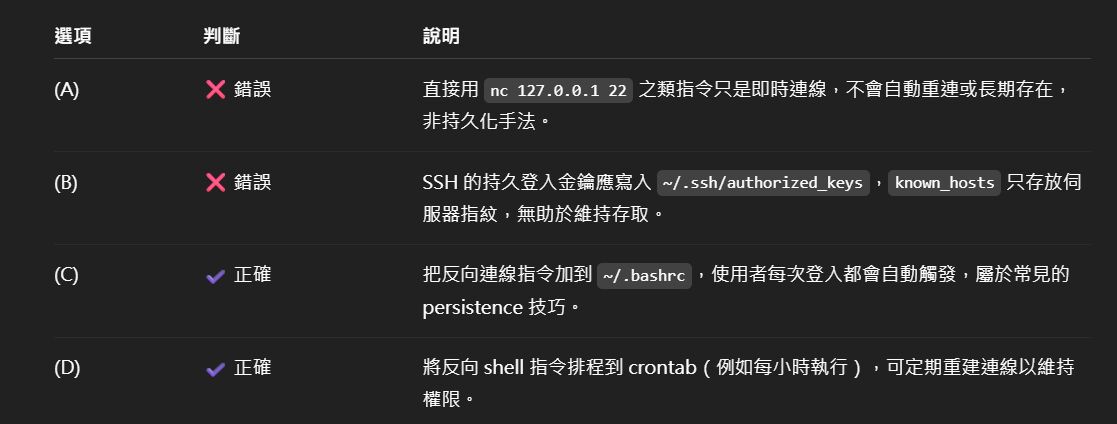

選項詳細分析:

- (A) 使用 nc 127.0.0.1 22 建立後門 ? 錯誤

- 分析: nc(netcat)確實常用於建立後門,但指令 nc 127.0.0.1 22 只是在連接本機的 SSH 埠位,並沒有「監聽」或「等待外連」的功能。此外,這只是一個單次行為,不具備自動重啟或長期維持的效果。

- (B) 將 SSH 金鑰寫入 ~/.ssh/known_hosts ? 錯誤

- 分析: 這是常見的陷阱。known_hosts 是用來儲存「伺服器」公鑰的地方(確保你沒連錯電腦)。若要實現免密碼登入(維持權限),紅隊人員應該將自己的公鑰寫入 ~/.ssh/authorized_keys。

- (C) 將反向連線指令寫入 ~/.bashrc ? 正確

- 分析: .bashrc 是使用者登入或開啟 Shell 時會自動執行的腳本。紅隊人員將反向連線(Reverse Shell)指令藏在其中,只要管理員或使用者一登入,系統就會偷偷把控制權送回給紅隊人員。

- (D) 將指令寫入 crontab ? 正確

- 分析: cron 是 Linux 系統的排程工具。紅隊人員常設定每小時(或每分鐘)執行一次反向連線程式。即使管理員殺掉當前的惡意進程,排程時間一到,攻擊程式又會自動復活。

1

0